¿Recordáis unos abogados de Panamá que perdieron unos papeles? ¿Recordáis que tenían wordpress? ¿Recordáis que no tenían wordpress actualizado? Supongo que sí! Fue un caso bastante sonado, y aunque yo no tengo ni idea de cómo los hackers obtuvieron los famoso Papeles de Panamá, sí que sé que un servidor de wordpress, con un formulario LEER MÁS

Autor: Martra

Introducción a Metasploit. Como hacer un Reverse Shell.

Metasploit es una suite increíblemente potente, de eso os daréis cuenta enseguida. Pero primero una anécdota, que ya veréis guarda relación con la entrada: Recuerdo que ya hace años, un amigo, me conto, como a un amigo suyo le entró un hacker en su ordenador y se lo apagó remotamente. La conversación fue mas o LEER MÁS

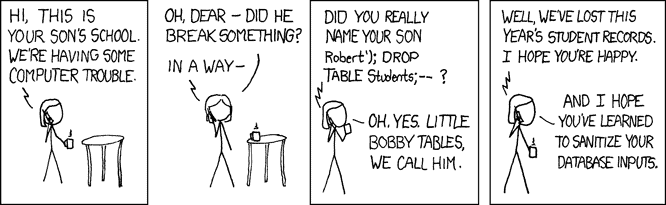

Jugando con los SQL Injection.

Lo primero, por si encontráis este post sin haber seguido todo el tutorial de Hacking Básico, es que las pruebas que vamos a hacer de SQL Injection tenemos que hacerlas en el servidor que hemos montado en nuestro Ciberlaboratorio. Así que pasaros primero por estos dos post, ya si acaso después os mirais el resto LEER MÁS

Preparando nuestro ciberlaboratorio para jugar con los SQL Injection

En esta octava entrada del tutorial de hacking básico vamos a preparar nuestro kali linux para empezar a jugar con SQL Injection. ¿Que no sabéis lo que son los SQL Injection? No me lo puedo de creer!!!! Peró ningún problema, aparte de que lo trataré más tarde, ya hay una entrada que habla de ello, LEER MÁS

Clonando un punto de acceso WiFi. Y instalar bridge-utils en Kali, que no es poco.

Los puntos de acceso WiFi falsos son muy peligrosos, existen, y cualquiera puede ser víctima de ellos. Estamos ya en la séptima entrada del tutorial de hacking básico Poco a poco hemos ido viendo temas cada vez más interesantes, pero todavía estamos tan solo rascando la superficie. Aunque la verdad es que si has seguido LEER MÁS

Como hacer un Man In The Middle con SSLStrip (Así se roban las contraseñas)

Es uno de los ataques más míticos, el ponernos entre un cliente y un servidor sin que ninguno de los dos se entere y así poder espiar toda la conversación. Para entendernos un poco mejor, alguien abre su navegador, se conecta a cualquier página WEB y nosotros estamos en medio, vemos todo lo que se LEER MÁS

Atacando la autenticación por PIN de los routers. Temed al WPS insensatos!

En esta quinta entrega del tutorial de hacking / pentesting básico veremos una forma de ataque a un router un poco más óptima que un ataque por fuerza bruta. La verdad es que vamos a aprovechar un errorrazo de diseño de seguridad llamado WPS. Bueno, en un principio no se diseñó como un error, sino LEER MÁS

Atacando por Fuerza Bruta una pobre Wi-Fi y generando ficheros de passwords INMENSOS.

En esta cuarta entrada del tutorial de Hacking Básico vamos a ver cómo funcionan las herramientas de creación de listas de passwords y cómo podemos realizar un ataque por fuerza bruta a una WiFi. Cada vez nos vamos aproximando más a temas interesantes, y vamos poco a poco recorriendo el camino hacia técnicas mas hackeriles. LEER MÁS

Aprendiendo a escanear puertos. ¿Quien esta conectado a tu wi-fi?

Bien. Esta es la tercera entrada del tutorial de Pen Testing Básico (Disclaimer: no se si me acaba de convencer el nombre). Por ahora hemos aprendido lo siguiente: Hemos montado nuestro laboratorio de Ciberseguridad. Ya sabemos lo que es una máquina virtual, cómo funciona y hemos conocido al Linux preferido de todo Hacker Ético: Kali LEER MÁS

¿Y si entramos en la Deep Web? (Pero solo la puntita)

Bueno, ahora ya hace unos días que tenemos montado nuestro flamante y reluciente Laboratorio de Ciberseguridad. Tendremos que aprovecharlo de alguna manera, y como no podemos entrar a trapo sin ir absorbiendo conceptos, lo que ahora nos toca es dar una vuelta por la Deep Web, y ya de paso empezar a comprender los conceptos, LEER MÁS